System- und Datensicherheit

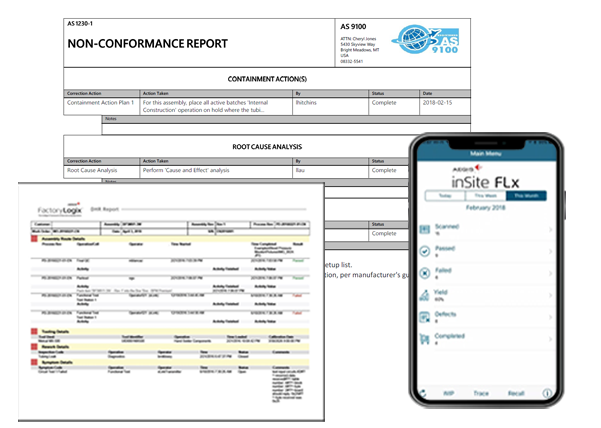

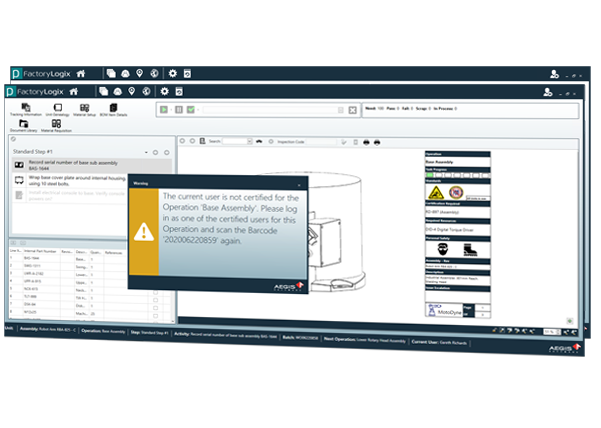

Prüfung der kritischen Schritte

Bei Schlüsseloperationen wird das Datenfreigabeportal verwendet.

Active defensive attack

Das System kann gegen gemeinsame Angriffe wie XSS, CSRF, SQL Injektionen und DDOS verteidigen.

Sensitive Datenverschlüsselung

Verschlüsselte Speicherung für sensible Daten, für die Kommunikation Services, sensible Schnittstellen werden auch verschlüsselt.

Kontrolle der Kosten, Sicherstellung der Produktqualität und Vereinfachung der Einhaltung.

Risikominderung

Förderung einer kontinuierlichen Verbesserung

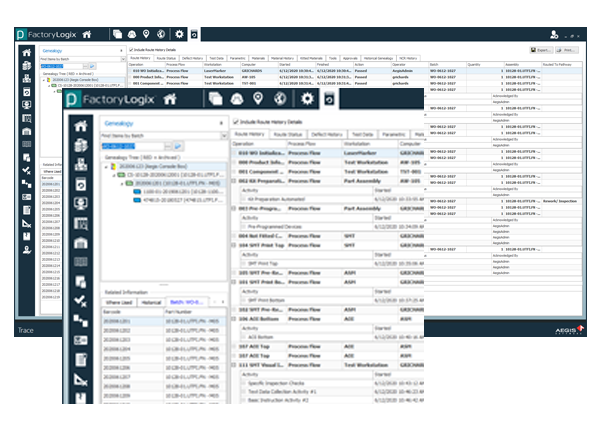

Produktproduktionsprozess Rückverfolgbarkeit

Schneller Veröffentlichungsprozess

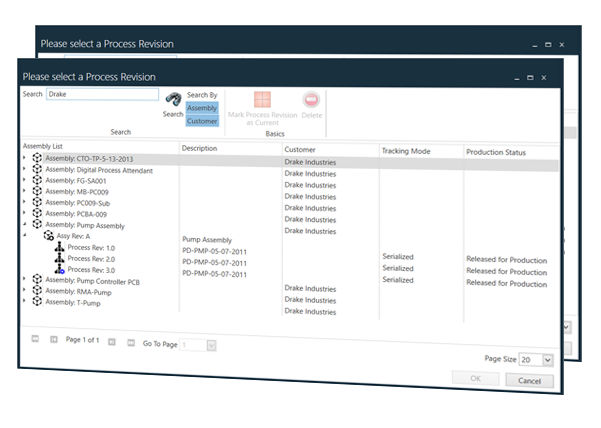

Kernprozess nicht Leck

Zentralisierung des Datenmanagements

Andere Kunden, denen wir geholfen haben.