Sécurité des systèmes et des données

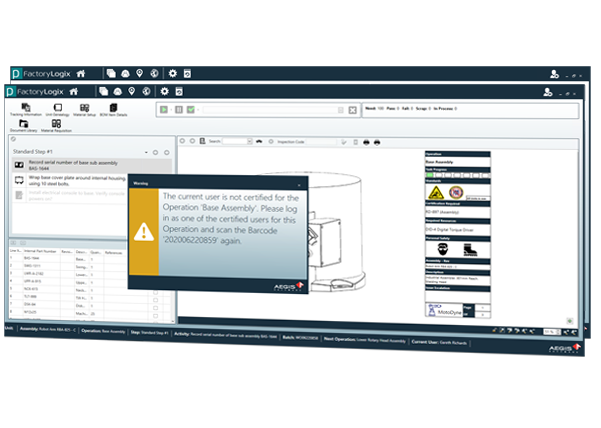

Vérification des étapes critiques

Aux opérations clés, le portail d'autorisation des données est utilisé.

Attaque défensive active

Le système peut se défendre contre des attaques communes telles que XSS, CSRF, injections SQL et DDOS.

Chiffrement sensible des données

Stockage chiffré des données sensibles, des communicationsServices, les interfaces sensibles sont également cryptées.

Contrôler les coûts, garantir la qualité des produits et simplifier la conformité.

Réduction des risques

Promouvoir l'amélioration continue

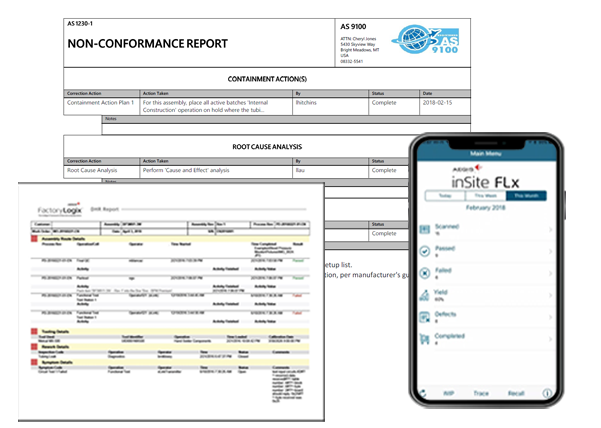

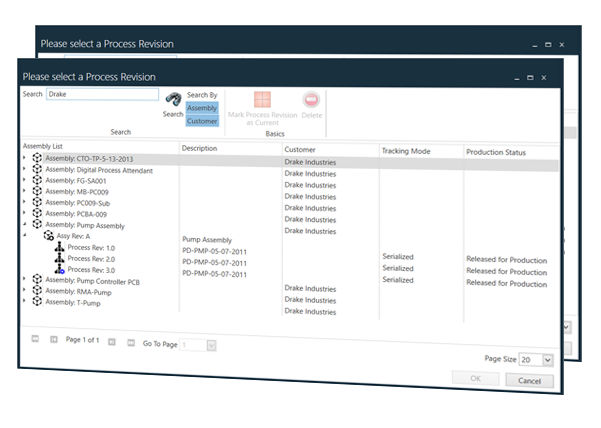

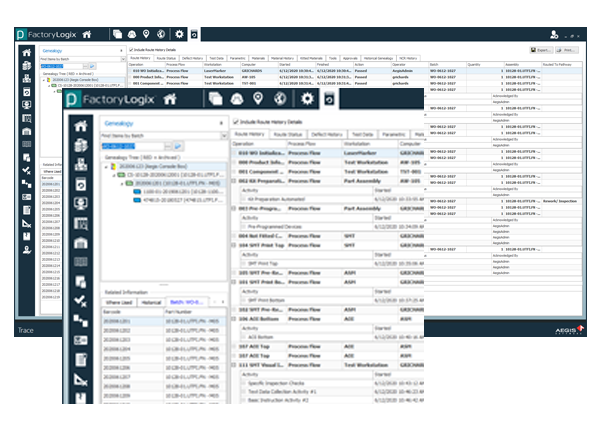

Processus de production des produits Traçabilité

Processus de libération rapide

Le processus de base ne fuit pas

Centralisation de la gestion des données

D'autres clients que nous avons aidés.